حجم سوق أمان الثقة المعدومة، وتحليل تأثير كوفيد-19 والمشاركة، حسب التطبيق (أمن الشبكة، وأمن البيانات، وأمن السحابة، وأمن نقطة النهاية، وغيرها)، حسب نوع المصادقة (المصادقة ذات العامل الواحد والمصادقة متعددة العوامل)، حسب الصناعة (BFSI، البيع بالتجزئة، تكنولوجيا المعلومات والاتصالات، الحكومة، الرعاية الصحية، وغيرها)، والتوقعات الإقليمية، 2026-2034

حجم سوق أمان الثقة المعدومة

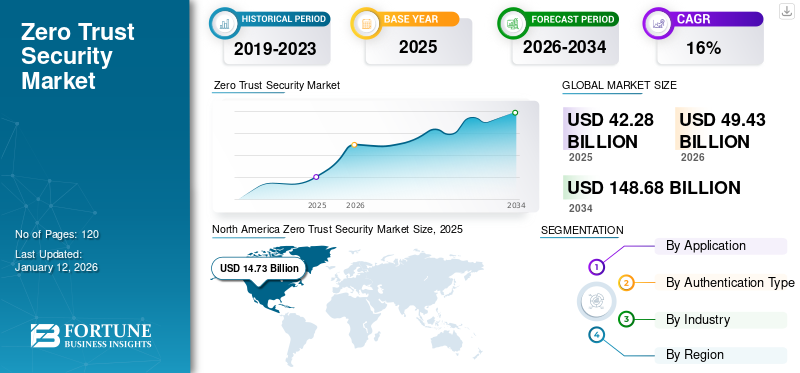

The global zero trust security market size was valued at USD 42.28 billion in 2025 and is projected to grow from USD 49.43 billion in 2026 to USD 148.68 billion by 2034, exhibiting a CAGR of 14.76% during the forecast period. وهيمنت أمريكا الشمالية على السوق العالمية بحصة بلغت 34.84% في عام 2025.

Zero trust security (ZTS) is a cybersecurity framework that operates on the principles of not trusting any entity, whether inside or outside the organization’s network, by default. In a zero-trust model, trust is never assumed, and verification is required from everyone and everything trying to connect to resources, regardless of their location or network segment. بالإضافة إلى ذلك، تعد المراقبة المستمرة لسلوك المستخدم والجهاز أمرًا ضروريًا للكشف عن الحالات الشاذة والحوادث الأمنية المحتملة. وهكذا تنموالأمن السيبرانيمن المتوقع أن تؤدي المخاوف بين المنظمات إلى دفع نمو السوق عالميًا في السنوات القادمة. يُفضل حل ZTS بشدة في العديد من القطاعات (BFSI، والرعاية الصحية، وتجارة التجزئة، والحكومة، وتكنولوجيا المعلومات والاتصالات، وغيرها).

وقد قمنا في نطاق العمل بإدراج الحلول المقدمة من الشركات، مثل Akamai Technologies، وCisco Systems, Inc.، وPalo Alto Networks، وIBM Corporation، وForcepoint، وBroadcom، وZscaler Inc.، وغيرها.

نظرة عامة على سوق أمان الثقة المعدومة

حجم السوق:

- 2025:42.28 مليار دولار أمريكي

- 2026:49.43 مليار دولار أمريكي

- توقعات عام 2034:148.68 مليار دولار

- معدل النمو السنوي المركب (2026-2034):14.76%

الحصة السوقية:

- تصدرت أمريكا الشمالية بحصة بلغت 34.84% في عام 2025، مدفوعة بالاعتماد المبكر عبر الصناعات واستراتيجيات التنفيذ القوية.

- واستحوذ قطاع BFSI على الحصة الأكبر بسبب اللوائح الصارمة والحساسية العالية للبيانات المالية.

- من المتوقع أن ينمو قطاع الرعاية الصحية بأعلى معدل نمو سنوي مركب، مدعومًا بالطلب المتزايد على الوصول الآمن إلى الأنظمة الطبية.

- واستحوذ قطاع أمن الشبكات على الحصة الأكبر في عام 2022، في حين من المتوقع أن ينمو أمن البيانات بشكل أسرع.

- استحوذت المصادقة أحادية العامل على حصة أكبر في عام 2022، في حين من المقرر أن تنمو المصادقة متعددة العوامل بأعلى معدل.

اتجاهات الصناعة:

- اعتماد واسع النطاق لأطر الثقة المعدومة التي تحل محل الأمن القائم على المحيط بنماذج التحقق المستمر.

- تكامل الثقة المعدومة مع إنترنت الأشياء والأمن السحابي لتأمين البيئات الهجينة والحافة.

- زيادة عمليات النشر عبر الصناعات مثل البيع بالتجزئة والحكومة والرعاية الصحية وتكنولوجيا المعلومات والاتصالات.

- التسارع في مرحلة ما بعد فيروس كورونا، مدفوعًا بالعمل عن بعد والهجرة السحابية.

عوامل القيادة:

- المتطلبات التنظيمية ومتطلبات خصوصية البيانات الصارمة تدفع إلى اعتماد نماذج ذات امتيازات صفرية وثقة معدومة.

- يؤدي تزايد التهديدات السيبرانية والمخاطر الداخلية إلى زيادة الحاجة إلى أطر أمنية متقدمة.

- يتطلب الترحيل السريع للسحابة وتوسيع تكنولوجيا المعلومات المختلطة سياسات وصول متسقة عبر البيئات.

- تساعد قابلية التوسع والفعالية من حيث التكلفة لبنيات الثقة المعدومة على تقليل التكاليف المرتبطة بالاختراق.

تأثير كوفيد-19

أدى التركيز المتزايد على أمن العمل عن بعد عبر الصناعات وسط الوباء إلى تعزيز توسع السوق

مع التحول الواسع النطاق إلى العمل عن بعد خلال جائحة كوفيد-19، واجهت المؤسسات تحديات جديدة في تأمين الشبكات ونقاط النهاية الموزعة. اكتسب أمان الثقة المعدومة مكانة بارزة كنموذج لا يفترض أي ثقة ضمنية، حتى بالنسبة للمستخدمين داخل شبكة الشركة. علاوة على ذلك، قامت المؤسسات بتسريع انتقالها إلى الخدمات السحابية أثناء الوباء، مما أدى إلى زيادة التهديدات والهجمات السيبرانية. ساعدت مبادئ الثقة المعدومة المؤسسات على تأمين نقاط النهاية من خلال تنفيذ ضوابط قوية ومراقبة مستمرة وسياسات وصول ديناميكية بناءً على سلوك المستخدم. علاوة على ذلك، ومع زيادة الاعتماد على أدوات التعاون للعمل عن بعد، أصبح تأمين قنوات الاتصال أولوية. تمتد مبادئ ZTS إلى تأمين منصات التعاون وضمان الاتصال الآمن ومشاركة البيانات. وقد غذت هذه العوامل نمو سوق الأوراق المالية ذات الثقة المعدومة خلال الوباء.

اتجاهات سوق أمان الثقة المعدومة

الاعتماد السريع لإطار الثقة المعدومة لتعزيز نمو السوق

تتبنى المؤسسات في مختلف الصناعات بشكل متزايد إطار أمان الثقة المعدومة كنهج أساسي للأمن السيبراني. إن الحاجة إلى الأمان المستمر والتكيفي في بيئات تكنولوجيا المعلومات الديناميكية تدفع إلى التحول النموذجي من النماذج التقليدية القائمة على المحيط إلى نموذج الثقة المعدومة.

ومع انتشارإنترنت الأشياء (IoT)الأجهزة، هناك اتجاه متزايد نحو تنفيذ ZTS لإنترنت الأشياء. يتضمن ذلك تطبيق مبادئ الثقة المعدومة لتأمين التفاعلات والاتصالات بين أجهزة إنترنت الأشياء والشبكة الأوسع. علاوة على ذلك، يتم دمج هذه المبادئ مع استراتيجيات الأمان السحابية. بينما تقوم المؤسسات بترحيل عملياتها إلى السحابة، فإن الجمع بين تدابير الثقة المعدومة والأمن السحابي يضمن الوصول المتسق والآمن إلى الموارد عبر البيئات المحلية والسحابية. هذه العوامل المذكورة أعلاه تساهم في نمو السوق.

تنزيل عينة مجانية للتعرف على المزيد حول هذا التقرير.

عوامل نمو سوق الأمن ذو الثقة المعدومة

تعمل زيادة متطلبات الامتثال التنظيمي والمخاوف بشأن خصوصية البيانات على زيادة نمو السوق

تدفع اللوائح الصارمة لحماية البيانات ومتطلبات الامتثال المؤسسات إلى تنفيذ تدابير أمنية قوية. تتوافق ZTS مع التفويضات التنظيمية من خلال ضمان ضوابط الوصول الآمنة وحماية البيانات. بالإضافة إلى ذلك، فإن المخاوف المتزايدة بشأن خصوصية البيانات والحاجة إلى حماية المعلومات الحساسة تدفع إلى اعتماد حلول ZTS. ويضمن النموذج التحكم الصارم في الوصول إلى البيانات الهامة، مما يقلل من مخاطر التعرض للبيانات غير المصرح بها. وفقًا لخبراء الصناعة، من المتوقع أن ترتفع قيمة الأجهزة المتصلة بإنترنت الأشياء إلى 43 مليار دولار أمريكي بحلول عام 2023. وبالتالي، فإن الابتكار المستمر من قبل موردي حلول الثقة المعدومة في توفير حلول الثقة المعدومة الشاملة يساهم في نمو السوق.

العوامل المقيدة

قد تعيق عملية التنفيذ المعقدة لحلول ZTS توسع السوق

يمكن أن يكون تنفيذ نموذج ZTS معقدًا وصعبًا. غالبًا ما تحتاج المؤسسات إلى إعادة تكوين بنيات الشبكات الحالية، وإعادة تحديد سياسات الوصول، ونشر تقنيات الأمان الجديدة. يمكن أن يكون تعديل الأنظمة القديمة لتتماشى مع مبادئ الثقة المعدومة كثيف الاستخدام للموارد وقد يتطلب استثمارات كبيرة. علاوة على ذلك، فإن التحول إلى نموذج الثقة المعدومة غالبا ما يتطلب تغييرات في سلوك المستخدم وأنماط الوصول. قد يقاوم الموظفون والمستخدمون خطوات المصادقة الإضافية وضوابط الوصول الأكثر صرامة، مما يستلزم استراتيجيات فعالة لإدارة التغيير.

بالإضافة إلى ذلك، قد يكون دمج ZTS مع الحلول الأمنية الحالية، مثل جدران الحماية والمعلومات الأمنية وأدوات إدارة الأحداث (SIEM)، أمرًا صعبًا. يعد ضمان التعاون السلس بين مكونات الأمان المختلفة أمرًا بالغ الأهمية لوضع أمني شامل. وبالتالي، فإن وجود تعقيدات مختلفة في عملية تنفيذ حلول ZTS في البنية التحتية للشبكة الحالية للمؤسسات قد يعيق نمو السوق.

تحليل تجزئة سوق أمان الثقة المعدومة

عن طريق تحليل التطبيق

التحقق المستمر من الوصول عن بعد يعزز نمو قطاع أمن الشبكة

بناءً على التطبيق، يتم تصنيف السوق إلى أمن الشبكات، وأمن البيانات،الأمن السحابيوأمن نقطة النهاية وغيرها (أمان التطبيقات).

حصل قطاع أمن الشبكات على الحد الأقصى من حصة السوق في عام 2022 نظرًا لقدرته على المشاركة باستمرار في التحقق من هويات المستخدمين والأجهزة التي تحاول الوصول إلى الموارد. لا يتم الوثوق بالمستخدمين والأجهزة افتراضيًا. علاوة على ذلك، مع انتشار العمل عن بعد، فإن ZTS أمر بالغ الأهمية لتأمين الوصول عن بعد إلى موارد الشبكة. ومن المتوقع أن يهيمن قطاع الأمن السحابي على السوق بحصة تبلغ 26.5% في عام 2026.

من المتوقع أن يرتفع قطاع أمن البيانات بأعلى معدل نمو سنوي مركب في السنوات القادمة حيث أنه يشجع على استخدام التشفير للبيانات أثناء النقل وفي حالة الراحة. تعمل قنوات الاتصال الآمنة وطرق التخزين المشفرة على حماية البيانات الحساسة، وتمنع الوصول غير المصرح به حتى لو تم اعتراضها. علاوة على ذلك، يمكن دمج منع فقدان البيانات (DLP) في إطار عمل ZTS لمراقبة ومنع تسرب البيانات غير المصرح به.

عن طريق تحليل نوع المصادقة

البساطة وتجربة المستخدم بين الشركات لدفع اعتماد المصادقة ذات العامل الواحد

استنادًا إلى نوع المصادقة، ينقسم السوق إلى مصادقة أحادية العامل ومصادقة متعددة العوامل.

استحوذ قطاع المصادقة ذات العامل الواحد على حصة أكبر من السوق في عام 2022، حيث إنها طريقة أبسط وسهلة الاستخدام. في بعض السيناريوهات، قد تتبنى المؤسسات هذه الطريقة كإجراء مؤقت أو انتقالي أثناء التحرك نحو نموذج ZTS أكثر شمولاً. وهذا يسمح باتباع نهج تدريجي لتعزيز الأمن.

من المتوقع أن ينمو قطاع المصادقة متعددة العوامل بأقصى معدل نمو سنوي مركب خلال الفترة المتوقعة. تتطلب المصادقة متعددة العوامل من المستخدمين تقديم نماذج متعددة من المصادقة، عادةً ما يعرفونه، مثل كلمة المرور وشيء لديهم، مثل جهاز محمول. وهذا يعزز التحقق من الهوية، ويقلل من مخاطر الوصول غير المصرح به. حتى لو حصل المهاجمون على عامل مصادقة واحد، فسيحتاجون إلى عوامل إضافية للوصول. وبالتالي، من المتوقع أن يؤدي ارتفاع الطلب على المصادقة متعددة العوامل إلى تعزيز نمو السوق. ومن المتوقع أن يهيمن قطاع المصادقة متعددة العوامل على السوق بحصة قدرها 52.59% في عام 2026.

من خلال تحليل الصناعة

لمعرفة كيف يمكن لتقريرنا أن يساعد في تبسيط عملك، التحدث إلى المحلل

تزايد الطلب على التحقق المستمر من الهويات في BFSI لتعزيز نمو القطاع

استنادًا إلى الصناعة، يتم تقسيم السوق إلى BFSI، والرعاية الصحية، وتجارة التجزئة، والحكومة، وتكنولوجيا المعلومات،اتصالاتوغيرها (الطاقة والمرافق).

استحوذ قطاع BFSI على الحد الأقصى من حصة السوق الأمنية ذات الثقة المعدومة في عام 2022. وتتطلب ZTS التحقق المستمر من هويات المستخدمين. في BFSI، يعني هذا ضمان أن الأفراد المعتمدين والمصرح لهم فقط هم من يمكنهم الوصول إلى البيانات والتطبيقات والأنظمة المالية الحساسة. علاوة على ذلك، في BFSI، تعد سرية المعاملات المالية أمرًا بالغ الأهمية، ويلعب استخدام برنامج ZTS دورًا حيويًا في حماية المعلومات الحساسة من المهاجمين. من المتوقع أن يقود قطاع BFSI السوق، حيث سيساهم بنسبة 25.11٪ عالميًا في عام 2026.

ومن المتوقع أن يرتفع قطاع الرعاية الصحية بأعلى معدل نمو سنوي مركب خلال الفترة المتوقعة. في مجال الرعاية الصحية، فهو يضمن أن الأفراد المعتمدين والمصرح لهم فقط، مثل المتخصصين في الرعاية الصحية والموظفين، يمكنهم الوصول إلى سجلات المرضى وأنظمة الرعاية الصحية المهمة. علاوة على ذلك، يضمن تنفيذ حلول ZTS في الرعاية الصحية أن تتماشى التدابير الأمنية مع الاحتياجات المحددة وسير العمل لمقدمي الرعاية الصحية دون تعطيل العمليات الحيوية.

رؤى إقليمية

جغرافيًا، تتم دراسة السوق في جميع أنحاء أمريكا الشمالية وأوروبا وآسيا والمحيط الهادئ وأمريكا الجنوبية والشرق الأوسط وأفريقيا.

أمريكا الشمالية

North America Zero Trust Security Market Size, 2025

للحصول على مزيد من المعلومات حول التحليل الإقليمي لهذا السوق، تنزيل عينة مجانية

وتمتلك أمريكا الشمالية الحصة الأكبر في هذا السوق. يعد تنفيذ التجزئة الدقيقة للشبكة مكونًا رئيسيًا لـ ZTS في أمريكا الشمالية. ومن خلال تقسيم الشبكات إلى أجزاء أصغر، تحد المؤسسات من الحركة الجانبية للتهديدات واحتواء الانتهاكات المحتملة بشكل أكثر فعالية. علاوة على ذلك، تتبنى المؤسسات في الولايات المتحدة بشكل متزايد الخدمات السحابية، وتتوافق ZTS مع استراتيجيات الأمان السحابية. فهو يضمن أن تمتد الإجراءات الأمنية بسلاسة إلى البيئات السحابية، مما يمنع الوصول غير المصرح به إلى الموارد المستندة إلى السحابة. ومن المتوقع أن يصل حجم السوق الأمريكية إلى 11.37 مليار دولار أمريكي بحلول عام 2026.

آسيا والمحيط الهادئ

لمعرفة كيف يمكن لتقريرنا أن يساعد في تبسيط عملك، التحدث إلى المحلل

في منطقة آسيا والمحيط الهادئ، تعتمد المؤسسات بشكل كبير ضوابط الوصول بناءً على عوامل سياقية، مثل السلوك والموقع وسلامة الجهاز. تعد هذه القدرة على التكيف أمرًا بالغ الأهمية للحفاظ على الأمان في بيئة التهديدات المتغيرة باستمرار. بالإضافة إلى ذلك، تبنت مختلف الصناعات في منطقة آسيا والمحيط الهادئ، بما في ذلك التمويل والرعاية الصحية والحكومة، أمان الثقة المعدومة لمواجهة التحديات الخاصة بالصناعة والمتطلبات التنظيمية. ويضمن هذا الاعتماد الخاص بقطاع معين اتخاذ تدابير أمنية مخصصة. ومن المتوقع أن تؤدي كل هذه العوامل إلى تعزيز النمو الإقليمي خلال فترة التوقعات. ومن المتوقع أن يصل سوق اليابان إلى 2.76 مليار دولار أمريكي بحلول عام 2026. ومن المتوقع أن يصل السوق الصيني إلى 3.38 مليار دولار أمريكي بحلول عام 2026. ومن المقرر أن يصل سوق الهند إلى 2.47 مليار دولار أمريكي بحلول عام 2026.

أوروبا

تخضع أوروبا لأنظمة خصوصية البيانات الصارمة، مثل اللائحة العامة لحماية البيانات (GDPR). تتوافق ZTS مع متطلبات القانون العام لحماية البيانات (GDPR) من خلال فرض ضوابط الوصول الصارمة وحماية البيانات الحساسة، والمساهمة في جهود الامتثال. لقد دفعت الطبيعة الديناميكية للتهديدات السيبرانية المؤسسات في أوروبا إلى اعتماد سياسة انعدام الثقة كآلية دفاع استباقية. يساعد التحقق المستمر وضوابط الوصول التكيفية على الحماية من الهجمات الإلكترونية المتطورة والمعقدة. ومن المتوقع أن يصل سوق المملكة المتحدة إلى 2.28 مليار دولار أمريكي بحلول عام 2026. ومن المتوقع أن يصل سوق ألمانيا إلى 2.24 مليار دولار أمريكي بحلول عام 2026.

الشرق الأوسط وأفريقيا

وقد أكد الانتشار المتزايد للعمل عن بعد في منطقة الشرق الأوسط وأفريقيا على الحاجة إلى الوصول الآمن عن بعد. يضمن أمان الثقة المعدومة خضوع المستخدمين المتصلين من مواقع مختلفة للتحقق المستمر. علاوة على ذلك، فهو يمتد إلى إدارة الوصول للبائعين والأطراف الثالثة في أمريكا الجنوبية. تدرك المؤسسات أهمية تنفيذ ضوابط صارمة لتأمين الوصول للكيانات الخارجية، وتقليل المخاطر المحتملة المرتبطة بوصول الطرف الثالث. تلعب هذه العوامل دورًا حيويًا في النمو الكبير للسوق في المنطقة.

اللاعبون الرئيسيون في الصناعة

يركز اللاعبون على تقديم منتجات جديدة لزيادة قاعدة المستهلكين الخاصة بهم

بعض الشركات الأمنية ذات الثقة المعدومة هي Akamai Technologies وCisco Systems, Inc. وPalo Alto Networks وZscalar, Inc. ويركز هؤلاء اللاعبون في السوق على توسيع تواجدهم الجغرافي في جميع أنحاء العالم من خلال تقديم خدمات خاصة بالصناعة. تؤكد الشركات الرائدة على عمليات الاستحواذ والتعاون مع اللاعبين الإقليميين بشكل استراتيجي للحفاظ على الهيمنة عبر المناطق. يقدم كبار المشاركين في السوق منتجات جديدة لزيادة قاعدة المستهلكين. تعمل الزيادة في الاستثمارات المستمرة في البحث والتطوير لابتكارات المنتجات على تعزيز توسع السوق. ومن ثم، تقوم الشركات الكبرى بتنفيذ هذه المبادرات الإستراتيجية بسرعة للحفاظ على قدرتها التنافسية في السوق.

قائمة أفضل الشركات الأمنية ذات الثقة المعدومة:

- تقنيات أكاماي(نحن.)

- شركة سيسكو سيستمز(نحن.)

- شبكات بالو ألتو(نحن.)

- شركة آي بي إم (الولايات المتحدة)

- شركة زيسكالر(نحن.)

- برودكوم (الولايات المتحدة)

- كراودسترايك (الولايات المتحدة)

- فورس بوينت (الولايات المتحدة)

- Skyhigh Security (Musarubra US LLC) (الولايات المتحدة)

- تشيك بوينت سوفت وير تكنولوجيز (إسرائيل)

التطورات الصناعية الرئيسية:

- نوفمبر 2023:أطلقت شركة Palo Alto Networks برنامج Strata Cloud Manager، وهو حل إدارة Zero Trust المدعوم بالذكاء الاصطناعي. من المتوقع أن يحمي هذا الحل بيانات المستهلكين من خلال الجمع بينالذكاء الاصطناعي (AI)التكنولوجيا وطريقة الثقة المعدومة.

- سبتمبر 2023:تعاونت شركة Zscalar, Inc. مع CrowdStrike وImprivata لتوفير حل الأمن السيبراني ذي الثقة المعدومة للمؤسسات الطبية. قامت شركة Zscaler بدمج حل ZTS الخاص بها مع منصة Imprivata Digital Identity Platform لتوفير الحماية من التهديدات لأجهزة الرعاية الصحية المتعددة.

- أغسطس 2023:دخلت Akamai Technologies في شراكة جديدة مع Secureworks، مزود حلول الأمن السيبراني ومقره الولايات المتحدة. توفر هذه الشراكة لفرق العمليات الأمنية البيانات والمعلومات اللازمة لتوسيع نطاق الوصول الآمن من أي مكان بعيد.

- مايو 2023:دخلت شركة Zscaler, Inc. في شراكة مع Center for Internet Security, Inc. (CIS)، وهي منظمة غير ربحية للأمن السيبراني. من خلال هذه الشراكة، تهدف Zscalar إلى تعزيز الأمن السيبراني لحكومات الولايات والحكومات المحلية والقبلية والإقليمية (SLTT).

- مايو 2023:قامت شركة Palo Alto Networks بتوسيع شراكتها مع Wipro لتزويد العملاء بحل أمان الثقة المعدومة. قامت الشركة بدمج منصة أمان الجيل التالي الخاصة بها مع خدمات الأمن والبنية التحتية من Wipro لمساعدة المؤسسات على حماية الأصول الحيوية.

تغطية التقرير

يقدم التقرير تحليلاً مفصلاً للسوق ويركز على الجوانب الرئيسية مثل الشركات الرائدة وأنواع المنتجات/الخدمات والتطبيقات الرائدة للمنتج. وإلى جانب ذلك، فهو يقدم نظرة ثاقبة لاتجاهات السوق ويسلط الضوء على التطورات الصناعية الرئيسية. بالإضافة إلى العوامل المذكورة أعلاه، يشمل التقرير عدة عوامل ساهمت في نمو السوق في السنوات الأخيرة.

طلب التخصيص للحصول على رؤى سوقية شاملة.

نطاق التقرير والتجزئة

|

يصف |

تفاصيل |

|

فترة الدراسة |

2021-2034 |

|

سنة الأساس |

2025 |

|

فترة التنبؤ |

2026-2034 |

|

الفترة التاريخية |

2021-2024 |

|

معدل النمو |

معدل نمو سنوي مركب 14.76% من 2026 إلى 2034 |

|

وحدة |

القيمة (مليار دولار أمريكي) |

|

التقسيم |

عن طريق التطبيق

حسب نوع المصادقة

حسب الصناعة

حسب المنطقة

|

الأسئلة الشائعة

تشير دراسة أجرتها شركة Fortune Business Insights Inc. إلى أنه من المتوقع أن يصل حجم السوق إلى 148.68 مليار دولار أمريكي بحلول عام 2034.

وفي عام 2025، بلغ حجم السوق 42.28 مليار دولار أمريكي.

من المتوقع أن ينمو السوق بمعدل نمو سنوي مركب قدره 14.76٪ خلال الفترة المتوقعة.

ومن خلال التطبيق، يتصدر قطاع أمن الشبكات السوق.

تؤدي زيادة متطلبات الامتثال التنظيمي ومخاوف خصوصية البيانات إلى زيادة نمو السوق.

تعتبر Akamai Technologies، وCisco Systems, Inc.، وPalo Alto Networks، وIBM Corporation، وForcepoint، وZscaler Inc.، وغيرها من أفضل اللاعبين في السوق.

تمتلك أمريكا الشمالية أكبر سوق بحصة تبلغ 34.84٪ في عام 2025.

حسب الصناعة، من المتوقع أن ينمو قطاع الرعاية الصحية بأعلى معدل نمو سنوي مركب خلال الفترة المتوقعة.

التقارير ذات الصلة