Taille du marché de la sécurité Zero Trust, part et analyse de l’impact du COVID-19, par application (sécurité des réseaux, sécurité des données, sécurité du cloud, sécurité des points finaux et autres), par type d’authentification (authentification à un seul facteur et authentification multifacteur), par industrie (BFSI, vente au détail, informatique et télécommunications, gouvernement, soins de santé et autres) et prévisions régionales, 2026-2034

Taille du marché de la sécurité Zero Trust

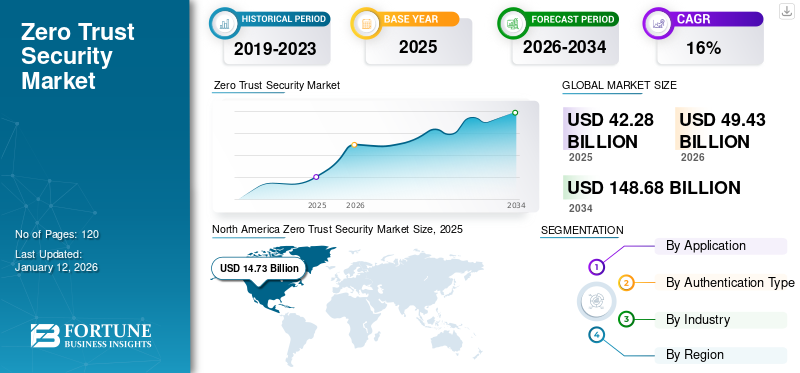

La taille du marché mondial de la sécurité Zero Trust était évaluée à 42,28 milliards USD en 2025 et devrait passer de 49,43 milliards USD en 2026 à 148,68 milliards USD d’ici 2034, avec un TCAC de 14,76 % au cours de la période de prévision. L'Amérique du Nord dominait le marché mondial avec une part de 34,84 % en 2025.

La sécurité Zero Trust (ZTS) est un cadre de cybersécurité qui fonctionne sur le principe de ne faire confiance à aucune entité, qu’elle soit à l’intérieur ou à l’extérieur du réseau de l’organisation, par défaut. Dans un modèle de confiance zéro, la confiance n'est jamais présumée et une vérification est requise de la part de tous et de tout ce qui tente de se connecter aux ressources, quel que soit leur emplacement ou leur segment de réseau. De plus, une surveillance continue du comportement des utilisateurs et des appareils est essentielle pour détecter les anomalies et les incidents de sécurité potentiels. Ainsi, en croissancecybersécuritéles préoccupations des organisations devraient stimuler la croissance du marché à l’échelle mondiale dans les années à venir. La solution ZTS est hautement préférée dans plusieurs secteurs BFSI, soins de santé, vente au détail, gouvernement, informatique et télécommunications, etc.

Dans le cadre de notre travail, nous avons inclus des solutions proposées par des entreprises telles qu'Akamai Technologies, Cisco Systems, Inc., Palo Alto Networks, IBM Corporation, Forcepoint, Broadcom, Zscaler Inc. et d'autres.

Aperçu du marché de la sécurité Zero Trust

Taille du marché :

- 2025 :42,28 milliards de dollars

- 2026 :49,43 milliards de dollars

- Prévisions 2034 :148,68 milliards de dollars

- TCAC (2026-2034) :14,76%

Part de marché :

- L’Amérique du Nord était en tête avec une part de 34,84 % en 2025, grâce à une adoption précoce dans tous les secteurs et à des stratégies de mise en œuvre robustes.

- Le secteur BFSI détenait la plus grande part en raison de réglementations strictes et de la grande sensibilité des données financières.

- Le secteur de la santé devrait croître au TCAC le plus élevé, alimenté par la demande croissante d’accès sécurisé aux systèmes médicaux.

- Le segment de la sécurité des réseaux détenait la plus grande part en 2022, tandis que la sécurité des données devrait connaître la croissance la plus rapide.

- L’authentification à facteur unique représentait une part plus importante en 2022, tandis que l’authentification à facteurs multiples devrait croître au rythme le plus élevé.

Tendances de l'industrie :

- Adoption généralisée de cadres de confiance zéro remplaçant la sécurité basée sur le périmètre par des modèles de vérification continue.

- Intégration du Zero Trust avec l'IoT et la sécurité du cloud pour sécuriser les environnements hybrides et périphériques.

- Augmentation des déploiements dans des secteurs tels que la vente au détail, le gouvernement, la santé, l'informatique et les télécommunications.

- Accélération post-COVID, portée par le travail à distance et la migration vers le cloud.

Facteurs déterminants :

- Des exigences strictes en matière de réglementation et de confidentialité des données poussent à l’adoption de modèles de moindre privilège et de confiance zéro.

- L’augmentation des cybermenaces et des risques internes accroît le besoin de cadres de sécurité avancés.

- Migration rapide vers le cloud et expansion informatique hybride nécessitant des politiques d'accès cohérentes dans tous les environnements.

- L'évolutivité et la rentabilité des architectures Zero Trust contribuent à réduire les coûts liés aux violations.

IMPACTS DE LA COVID-19

Accent accru sur la sécurité du travail à distance dans tous les secteurs dans un contexte d'expansion du marché stimulée par la pandémie

Avec le passage généralisé au travail à distance pendant la pandémie de COVID-19, les organisations ont été confrontées à de nouveaux défis pour sécuriser les réseaux et les points de terminaison distribués. La sécurité Zero Trust a pris de l'importance en tant que modèle qui ne suppose aucune confiance implicite, même pour les utilisateurs du réseau d'entreprise. De plus, les organisations ont accéléré leur migration vers les services cloud pendant la pandémie, ce qui a entraîné une recrudescence des cybermenaces et des attaques. Les principes de confiance zéro ont aidé les organisations à sécuriser les points de terminaison en mettant en œuvre des contrôles robustes, une surveillance continue et des politiques d'accès dynamiques basées sur le comportement des utilisateurs. De plus, avec le recours croissant aux outils de collaboration pour le travail à distance, la sécurisation des canaux de communication est devenue une priorité. Les principes de ZTS s'étendent à la sécurisation des plateformes de collaboration et à la garantie d'une communication et d'un partage de données sécurisés. Ces facteurs ont alimenté la croissance du marché de la sécurité Zero Trust pendant la pandémie.

Tendances du marché de la sécurité Zero Trust

Adoption rapide du cadre Zero Trust pour alimenter la croissance du marché

Les organisations de divers secteurs adoptent de plus en plus le cadre de sécurité Zero Trust comme approche fondamentale de la cybersécurité. Le besoin d’une sécurité continue et adaptative dans les environnements informatiques dynamiques entraîne le changement de paradigme des modèles traditionnels basés sur le périmètre vers un modèle zéro confiance.

Avec la prolifération deInternet des objets (IoT)appareils, il existe une tendance croissante à la mise en œuvre de ZTS pour l’IoT. Cela implique l’application des principes de confiance zéro pour sécuriser les interactions et les communications entre les appareils IoT et le réseau plus large. De plus, ces principes sont intégrés aux stratégies de sécurité du cloud. À mesure que les organisations migrent leurs opérations vers le cloud, la combinaison de mesures de confiance zéro et de sécurité du cloud garantit un accès cohérent et sécurisé aux ressources dans les environnements sur site et cloud. Ces facteurs susmentionnés contribuent à la croissance du marché.

Télécharger un échantillon gratuit pour en savoir plus sur ce rapport.

Facteurs de croissance du marché de la sécurité Zero Trust

Les exigences croissantes en matière de conformité réglementaire et les problèmes de confidentialité des données augmentent la croissance du marché

Des réglementations strictes en matière de protection des données et des exigences de conformité poussent les organisations à mettre en œuvre des mesures de sécurité robustes. ZTS s'aligne sur les mandats réglementaires en garantissant des contrôles d'accès sécurisés et la protection des données. En outre, les préoccupations croissantes concernant la confidentialité des données et la nécessité de protéger les informations sensibles stimulent l'adoption des solutions ZTS. Le modèle garantit que l'accès aux données critiques est strictement contrôlé, réduisant ainsi le risque d'exposition non autorisée des données. Selon les experts du secteur, les appareils connectés à l’IoT devraient atteindre 43 milliards de dollars d’ici 2023. Ainsi, l’innovation continue des fournisseurs de sécurité Zero Trust en fournissant des solutions Zero Trust complètes contribue à la croissance du marché.

FACTEURS DE RETENUE

Le processus de mise en œuvre complexe des solutions ZTS pourrait entraver l’expansion du marché

La mise en œuvre d'un modèle ZTS peut être complexe et difficile. Les organisations doivent souvent reconfigurer les architectures réseau existantes, redéfinir les politiques d'accès et déployer de nouvelles technologies de sécurité. La mise à niveau d’anciens systèmes pour s’aligner sur les principes de confiance zéro peut nécessiter beaucoup de ressources et nécessiter des investissements importants. De plus, le passage à un modèle de confiance zéro nécessite souvent des changements dans le comportement des utilisateurs et dans les modèles d'accès. Les employés et les utilisateurs peuvent résister aux étapes d'authentification supplémentaires et aux contrôles d'accès plus stricts, ce qui nécessite des stratégies efficaces de gestion du changement.

De plus, l'intégration de ZTS aux solutions de sécurité existantes, telles que les pare-feu et les outils de gestion des informations et des événements de sécurité (SIEM), peut s'avérer difficile. Assurer une collaboration transparente entre les différents composants de sécurité est crucial pour une posture de sécurité complète. Ainsi, la présence de diverses complexités dans le processus de mise en œuvre des solutions ZTS dans l'infrastructure réseau existante des organisations peut freiner la croissance du marché.

Analyse de la segmentation du marché de la sécurité Zero Trust

Par analyse d'application

La vérification continue de l'accès à distance améliore la croissance du segment de la sécurité des réseaux

En fonction des applications, le marché est classé en sécurité des réseaux, sécurité des données,sécurité du cloud, sécurité des points finaux et autres (sécurité des applications).

Le segment de la sécurité des réseaux a obtenu la part maximale du marché en 2022 grâce à sa capacité à s’engager en permanence dans la vérification de l’identité des utilisateurs et des appareils tentant d’accéder aux ressources. Les utilisateurs et les appareils ne sont pas approuvés par défaut. De plus, à mesure que le travail à distance devient répandu, ZTS est crucial pour sécuriser l'accès à distance aux ressources du réseau. Le segment de la sécurité cloud devrait dominer le marché avec une part de 26,5 % en 2026.

Le segment de la sécurité des données devrait atteindre son TCAC le plus élevé dans les années à venir, car il favorise l'utilisation du cryptage pour les données en transit et au repos. Des canaux de communication sécurisés et des méthodes de stockage cryptées protègent les données sensibles, empêchant tout accès non autorisé même en cas d'interception. De plus, Data Loss Prevention (DLP) peut être intégré dans un cadre ZTS pour surveiller et empêcher l’exfiltration non autorisée de données.

Par analyse du type d’authentification

Simplicité et expérience utilisateur parmi les entreprises pour propulser l'adoption de l'authentification à facteur unique

En fonction du type d’authentification, le marché est divisé en authentification à un seul facteur et authentification à plusieurs facteurs.

Le segment de l’authentification à facteur unique détenait une part de marché plus importante en 2022, car il s’agit d’une méthode plus simple et conviviale. Dans certains scénarios, les organisations peuvent adopter cette méthode comme mesure temporaire ou transitoire tout en évoluant vers un modèle ZTS plus complet. Cela permet une approche progressive de l’amélioration de la sécurité.

Le segment de l’authentification multifacteur devrait croître au maximum du TCAC au cours de la période de prévision. L'authentification multifacteur nécessite que les utilisateurs fournissent plusieurs formes d'authentification, généralement quelque chose qu'ils connaissent, comme un mot de passe, et quelque chose qu'ils possèdent, comme un appareil mobile. Cela améliore la vérification de l’identité, réduisant ainsi le risque d’accès non autorisé. Même si les attaquants obtenaient un facteur d’authentification, ils auraient besoin de facteurs supplémentaires pour y accéder. Ainsi, une augmentation de la demande d’authentification multifacteur devrait alimenter la croissance du marché. Le segment de l’authentification multifacteur devrait dominer le marché avec une part de 52,59 % en 2026.

Par analyse de l’industrie

Pour savoir comment notre rapport peut optimiser votre entreprise, Parler à un analyste

Demande croissante de vérification continue des identités dans BFSI pour favoriser la croissance du segment

Basé sur l'industrie, le marché est segmenté en BFSI, soins de santé, vente au détail, gouvernement, informatique ettélécom, et autres (énergie et services publics).

Le secteur BFSI détenait la part de marché maximale de la sécurité Zero Trust en 2022. ZTS exige une vérification continue de l’identité des utilisateurs. Chez BFSI, cela signifie garantir que seules les personnes authentifiées et autorisées ont accès aux données, applications et systèmes financiers sensibles. De plus, chez BFSI, la confidentialité des transactions financières est primordiale et l'utilisation du logiciel ZTS joue un rôle essentiel dans la protection des informations sensibles contre les attaquants. Le segment BFSI devrait dominer le marché, avec une contribution mondiale de 25,11 % en 2026.

Le secteur de la santé devrait croître au TCAC le plus élevé au cours de la période projetée. Dans le domaine de la santé, cela garantit que seules les personnes authentifiées et autorisées, telles que les professionnels et le personnel de santé, ont accès aux dossiers des patients et aux systèmes de santé critiques. De plus, la mise en œuvre des solutions ZTS dans le secteur de la santé garantit que les mesures de sécurité s'alignent sur les besoins et les flux de travail spécifiques des prestataires de soins de santé sans perturber les opérations critiques.

APERÇU RÉGIONAL

Géographiquement, le marché est étudié en Amérique du Nord, en Europe, en Asie-Pacifique, en Amérique du Sud, au Moyen-Orient et en Afrique.

Amérique du Nord

North America Zero Trust Security Market Size, 2025

Pour obtenir plus d'informations sur l'analyse régionale de ce marché, Télécharger un échantillon gratuit

L’Amérique du Nord détient la plus grande part de ce marché. La mise en œuvre de la micro-segmentation des réseaux est un élément clé du ZTS en Amérique du Nord. En divisant les réseaux en segments plus petits, les organisations limitent le mouvement latéral des menaces et contiennent plus efficacement les violations potentielles. De plus, les organisations aux États-Unis adoptent de plus en plus les services cloud, et ZTS s'aligne sur les stratégies de sécurité cloud. Il garantit que les mesures de sécurité s'étendent de manière transparente aux environnements cloud, empêchant tout accès non autorisé aux ressources basées sur le cloud. Le marché américain devrait atteindre 11,37 milliards de dollars d’ici 2026.

Asie-Pacifique

Pour savoir comment notre rapport peut optimiser votre entreprise, Parler à un analyste

En Asie-Pacifique, les organisations adoptent principalement des contrôles d'accès basés sur des facteurs contextuels, tels que le comportement, l'emplacement et l'état des appareils. Cette adaptabilité est cruciale pour maintenir la sécurité dans un paysage de menaces en constante évolution. En outre, différents secteurs de la région Asie-Pacifique, notamment la finance, la santé et le gouvernement, ont adopté la sécurité Zero Trust pour répondre aux défis et aux exigences réglementaires spécifiques à leur secteur. Cette adoption sectorielle garantit des mesures de sécurité adaptées. Tous ces facteurs devraient alimenter la croissance régionale au cours de la période de prévision. Le marché japonais devrait atteindre 2,76 milliards de dollars d’ici 2026. Le marché chinois devrait atteindre 3,38 milliards de dollars d’ici 2026. Le marché indien devrait atteindre 2,47 milliards de dollars d’ici 2026.

Europe

L'Europe est soumise à des réglementations strictes en matière de confidentialité des données, telles que le Règlement général sur la protection des données (RGPD). ZTS s'aligne sur les exigences du RGPD en appliquant des contrôles d'accès stricts et en protégeant les données sensibles, contribuant ainsi aux efforts de conformité. La nature dynamique des cybermenaces a conduit les organisations européennes à adopter la sécurité Zero Trust comme mécanisme de défense proactif. La vérification continue et les contrôles d’accès adaptatifs contribuent à vous protéger contre les cyberattaques évolutives et sophistiquées. Le marché britannique devrait atteindre 2,28 milliards de dollars d'ici 2026. Le marché allemand devrait atteindre 2,24 milliards de dollars d'ici 2026.

Moyen-Orient et Afrique

La prévalence croissante du travail à distance au Moyen-Orient et en Afrique a souligné la nécessité d'un accès à distance sécurisé. La sécurité Zero Trust garantit que les utilisateurs se connectant à partir de différents emplacements sont soumis à une vérification continue. De plus, cela s'étend à la gestion de l'accès pour les fournisseurs et les tiers en Amérique du Sud. Les organisations reconnaissent l'importance de mettre en œuvre des contrôles stricts pour sécuriser l'accès des entités externes, minimisant ainsi les risques potentiels associés à l'accès de tiers. Ces facteurs jouent un rôle essentiel dans la croissance significative du marché dans la région.

ACTEURS CLÉS DE L'INDUSTRIE

Les acteurs se concentrent sur l’introduction de nouveaux produits pour accroître leur base de consommateurs

Certaines des principales sociétés de sécurité Zero Trust sont Akamai Technologies, Cisco Systems, Inc., Palo Alto Networks et Zscalar, Inc. Ces acteurs du marché se concentrent sur l'expansion de leur présence géographique à travers le monde en présentant des services spécifiques à l'industrie. Les grandes entreprises mettent l’accent stratégiquement sur les acquisitions et les collaborations avec des acteurs régionaux pour maintenir leur domination dans toutes les régions. Les principaux acteurs du marché lancent de nouveaux produits pour accroître leur base de consommateurs. Une augmentation constante des investissements en R&D pour les innovations de produits renforce l’expansion du marché. Par conséquent, les grandes entreprises mettent rapidement en œuvre ces initiatives stratégiques pour maintenir leur compétitivité sur le marché.

Liste des principales sociétés de sécurité Zero Trust :

- Akamai Technologies(NOUS.)

- Cisco Systems, Inc.(NOUS.)

- Réseaux Palo Alto(NOUS.)

- IBM Corporation (États-Unis)

- Zscaler, Inc.(NOUS.)

- Broadcom (États-Unis)

- CrowdStrike (États-Unis)

- Forcepoint (États-Unis)

- Skyhigh Security (Musarubra US LLC) (États-Unis)

- Check Point Software Technologies (Israël)

DÉVELOPPEMENTS CLÉS DE L’INDUSTRIE :

- Novembre 2023 :Palo Alto Networks a lancé Strata Cloud Manager, une solution de gestion Zero Trust basée sur l'IA. Cette solution devrait protéger les données des consommateurs grâce à la combinaison deIntelligence artificielle (IA)technologie et la méthode Zero Trust.

- Septembre 2023 :Zscalar, Inc. s'est associé à CrowdStrike et Imprivata pour fournir une solution de cybersécurité sans confiance pour les établissements médicaux. Zscaler a intégré sa solution ZTS à la plateforme d'identité numérique Imprivata pour fournir une protection contre les menaces pour plusieurs appareils de santé.

- Août 2023 :Akamai Technologies s'est engagé dans un nouveau partenariat avec Secureworks, le fournisseur américain de solutions de cybersécurité. Ce partenariat fournit aux équipes chargées des opérations de sécurité les données et les renseignements nécessaires pour faire évoluer l'accès sécurisé depuis n'importe quel emplacement distant.

- Mai 2023 :Zscaler, Inc. s'est engagé dans un partenariat avec Center for Internet Security, Inc. (CIS), une organisation de cybersécurité à but non lucratif. Grâce à ce partenariat, Zscalar vise à faire progresser la cybersécurité pour les gouvernements étatiques, locaux, tribaux et territoriaux (SLTT).

- Mai 2023 :Palo Alto Networks a étendu son partenariat avec Wipro pour fournir à ses clients une solution de sécurité zéro confiance. La société a combiné sa plateforme de sécurité de nouvelle génération avec les services de sécurité et d'infrastructure de Wipro pour aider les organisations à protéger leurs actifs critiques.

COUVERTURE DU RAPPORT

Le rapport fournit une analyse détaillée du marché et se concentre sur les aspects clés tels que les principales entreprises, les types de produits/services et les principales applications du produit. En outre, il offre un aperçu des tendances du marché et met en évidence les développements clés du secteur. En plus des facteurs ci-dessus, le rapport englobe plusieurs facteurs qui ont contribué à la croissance du marché ces dernières années.

Demande de personnalisation pour acquérir une connaissance approfondie du marché.

Portée et segmentation du rapport

|

ATTRIBUT |

DÉTAILS |

|

Période d'études |

2021-2034 |

|

Année de référence |

2025 |

|

Période de prévision |

2026-2034 |

|

Période historique |

2021-2024 |

|

Taux de croissance |

TCAC de 14,76 % de 2026 à 2034 |

|

Unité |

Valeur (en milliards USD) |

|

Segmentation |

Par candidature

Par type d'authentification

Par industrie

Par région

|

Questions fréquentes

Une étude de Fortune Business Insights Inc. indique que le marché devrait atteindre 148,68 milliards de dollars d'ici 2034.

En 2025, le marché s'élevait à 42,28 milliards de dollars.

Le marché devrait croître à un TCAC de 14,76 % au cours de la période de prévision.

Par application, le segment de la sécurité des réseaux est en tête du marché.

Les exigences croissantes en matière de conformité réglementaire et les problèmes de confidentialité des données augmentent la croissance du marché.

Akamai Technologies, Cisco Systems, Inc., Palo Alto Networks, IBM Corporation, Forcepoint, Zscaler Inc. et d'autres sont les principaux acteurs du marché.

L’Amérique du Nord détient le plus grand marché avec une part de 34,84 % en 2025.

Par secteur, le segment des soins de santé devrait croître au TCAC le plus élevé au cours de la période de prévision.

Contactez nos experts Parlez à un expert

Rapports associés